Среднестатистическая атака начинается с кражи учетных данных. В 2024 году использование похищенных паролей оставалось ведущим вектором взлома по данным DBIR. Это прямой сигнал — защита аккаунта держится на дисциплине паролей, 2FA и ежедневной гигиене. (Verizon)

Зачем усиливать защиту аккаунта

Кража логина и пароля дешевле и быстрее, чем взлом серверов. Злоумышленники массово тестируют украденные базы и повторно используют пароли на разных сайтах. Многофакторная аутентификация резко снижает результативность таких атак: корпоративная статистика Microsoft показывает, что подавляющее большинство скомпрометированных учеток были без 2FA. (Microsoft Learn)

В отчете Verizon DBIR 2024 украденные учетные данные сохраняют позицию ключевого начального шага во взломах — примерно четверть инцидентов стартует именно с них. (Verizon)

Мини-вывод. Базовый пароль перестал быть достаточной защитой. Решающую роль играет второй фактор, а также отказ от однотипных и повторяющихся комбинаций.

Два фактора аутентификации без мифов

Смысл 2FA прост — вход подтверждает не только знание пароля, но и владение устройством или биометрией. По уровню устойчивости методы отличаются.

Главное правило — выбирать фишинг-устойчивые факторы. К ним относятся аппаратные ключи, passkeys и платформенная биометрия. Токены по SMS и коды на почту находятся внизу шкалы надежности из-за перехвата и социальной инженерии.

Сравнение популярных методов

| Метод 2FA | Устойчивость к фишингу | Удобство повседневного входа | Рекомендовано для |

| Passkeys FIDO2 | Высокая, криптография вместо пароля | Высокое | Ежедневная игра со смартфона и ПК |

| Аппаратный ключ FIDO | Максимальная | Среднее | Профессиональная защита и крупные банкроллы |

| TOTP в приложении | Средняя, уязвим при вводе на фиш-страницах | Хорошее | Универсальный компромисс |

| SMS-код | Низкая, возможен перехват и SIM-swap | Удобное | Только как временная мера |

Пасс-ключи стремительно выходят в мейнстрим. В 2024 году FIDO отмечала кратный рост внедрений, а крупные сервисы перевели сотни миллионов учеток на пароль-менее входы. Для пользователей это ускорение входа и снижение ошибок, для безопасности — устойчивость к кражам паролей. (FIDO Alliance)

По данным отраслевых сводок 2024-2025 годов, доля входов с passkeys растет, а скорость и успешность авторизаций повышаются по сравнению с паролями. (The Verge)

Мини-вывод. При возможности лучше включать passkeys или аппаратный ключ. TOTP подходит как надежный базовый вариант. SMS — только запасной.

Пароли которые действительно работают

Современные рекомендации не требуют запоминать «сложные» наборы символов. Рекомендуется длина и уникальность, а не экзотические знаки. Стандарты NIST 800-63B предписывают минимумы по длине и проверку пароля на присутствие в известных утечках. (pages.nist.gov)

Рабочие правила

- 16 символов и более, фраза из нескольких слов.

- Уникальный пароль на каждый сервис, менеджер паролей обязателен.

- Проверка на утечки перед сохранением.

- Отказ от периодической «обязательной смены» без признаков компрометации — лучше мониторинг и 2FA.

Самая частая причина взлома — повторное использование пароля на разных сайтах. Даже идеальная комбинация не спасает, если утекла где-то еще.

Мини-вывод. Длинная фраза плюс менеджер паролей и 2FA закрывают 3 главные дыры — слабость, повтор и ручной ввод на фиш-страницах.

Цифровая гигиена без лишних движений

Безопасность держится на мелочах. Полезно внедрить короткий чек-лист и проверять его раз в неделю.

Список быстрых привычек

- Обновления системы и браузера сразу после выхода.

- Блокировка автозапуска расширений, ревизия разрешений раз в месяц.

- Вход только по закладке или вручную, без ссылок из писем.

- Отключение сохранения паролей в браузере при наличии менеджера.

- Раздельные профили и устройства для игр и работы.

- Включенные уведомления о входах и попытках восстановления.

Контекст угроз подтверждает ценность таких мелочей. Отчеты 2024 года фиксируют рост атак, где похищаются куки и токены сессии, а не сами пароли. Значит, важны защита устройства и привязка сессий к железу. Крупные платформы уже добавляют техники наподобие Device Bound Session Credentials. (TechRadar)

Мини-вывод. Даже при идеальных паролях и 2FA взлом возможен через браузерную сессию. Чистый софт и обновления критичны.

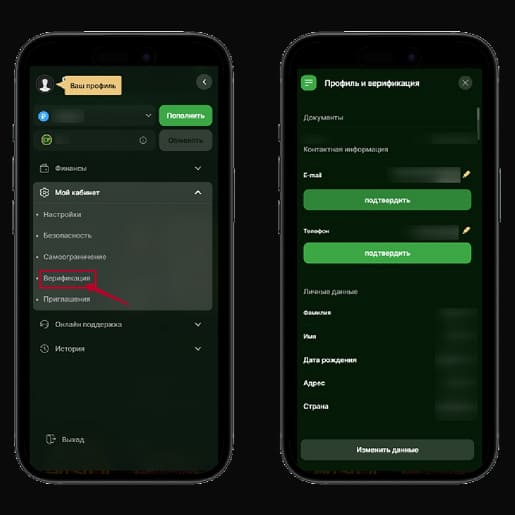

Как включить надежную аутентификацию в Riobet Casino

Практический ориентир — включить 2FA сразу после регистрации и проверять активность в профиле.

Пошаговый маршрут

- Открывается раздел безопасности в личном кабинете.

- Выбирается вариант 2FA — passkey, аппаратный ключ или TOTP.

- Сохраняются резервные коды на офлайн-носителе.

- Настраивается уведомление о входах и изменении реквизитов.

- В менеджере паролей создается отдельная запись с пометкой Riobet Casino.

При наличии смартфона с биометрией оптимален passkey — вход быстрее и устойчивее к фишингу. Если используется TOTP, рекомендуется приложение-аутентификатор на отдельном устройстве.

Защита аккаунта в Riobet Casino занимает несколько минут и дает максимальный выигрыш в устойчивости ко взлому.

Что делать при малейшем подозрении

Восстановление контроля лучше проводить как инцидент-ритуал, не теряя времени.

Анти-компрометационный протокол

- Смена пароля и отзыв активных сессий.

- Выключение и повторная привязка 2FA, обновление резервных кодов.

- Просмотр истории входов, сопоставление IP и устройств.

- Проверка ПК и смартфона на инфостилеры, обновление ОС и браузера.

- Смена пароля на почте и в менеджере паролей.

- При финансовых транзакциях — сверка реквизитов и лента операций.

Восстановление без очистки устройства часто бессмысленно — вредонос вернет злоумышленнику доступ снова.

Мини-вывод. Алгоритм прост — обнулить сессии, усилить факторы, вычистить устройства, затем уже возвращаться к обычной игре.

Почему сегодня лучше без паролей

Переход к passwordless стратегиям приносит двойную выгоду — меньше фишинга и меньше ошибок при входе. Пасс-ключи уже поддерживаются заметной долей ведущих сайтов, тренд ускоряется. Отраслевые отчеты показывают рост успешности входов и доли пользователей, которые хотя бы один раз перешли на новый подход. (FIDO Alliance)

Согласно FIDO Alliance в 2024 году значимая часть крупнейших сайтов включила поддержку passkeys, а количество входов без пароля исчисляется миллиардами. (FIDO Alliance)

Мини-вывод. Переход на passkeys снижает человеческий фактор и закрывает фишинг на уровне протокола. Это удобнее и надежнее, чем постоянная гонка за «сложными» паролями.

Быстрая матрица решений

| Ситуация | Что включить | Что добавить | Чего избегать |

| Первый вход в Riobet Casino | Passkey или TOTP | Резервные коды, уведомления о входах | SMS как единственный фактор |

| Игра с разных устройств | Менеджер паролей, passkeys | Аппаратный ключ как запас | Вход по ссылкам из писем |

| Подозрение на фишинг | Сброс сессий, смена пароля | Переустановка браузера, DBSC при наличии | Повторного входа без чистки |

| Высокие лимиты и частые выводы | Аппаратный ключ | Раздельный профиль в браузере | Общего устройства с другими |

Куда движется защита аккаунтов

Картина угроз меняется. Векторы упрощаются, цепочки атаки короче, а путь к чувствительному аккаунту часто занимает несколько шагов. Производители реагируют развитием многофакторной защиты и привязкой сессий к устройствам. Общий тренд — фишинг-устойчивые протоколы и минимизация роли пароля. (Microsoft)

Ключевой принцип — чем меньше пользователь вводит руками, тем безопаснее аутентификация.

Мини-вывод. Переход к безпарольным методам и жесткой привязке сессий — наиболее устойчивый курс на ближайшие годы.

Итог который стоит применить сегодня

Безопасность аккаунта складывается из трех простых слоев: длинный уникальный пароль или лучше passkey, надежная 2FA и регулярная цифровая гигиена. Исследования показывают — там, где включен второй фактор и устранено повторное использование паролей, вероятность компрометации на порядки ниже. (Microsoft Learn)

Оптимальная конфигурация для Riobet Casino — passkeys или аппаратный ключ, менеджер паролей, уведомления о входах, ежемесячная ревизия устройств. Это занимает считанные минуты и закрывает основные сценарии атак еще до их начала.

Никогда не помешает лишний раз напомнить о безопасности. Сам недавно чуть не попался на фишинг, так что буду внимательнее